Webサイト運営の基盤となるレンタルサーバーやドメインサービス。Xserver、お名前.com、ConoHa など、利用者の多い人気サービスを装ったログイン情報を狙ったフィッシング攻撃が、2026年現在、顕著に増加しています。攻撃者は利用規約改定やアカウント確認を口実に、偽のログインページへ誘導し、ID・パスワードを不正に取得しようとしています。本記事では、この手口の実態と、被害を防ぐための具体的な見分け方、事前対策、事後対応まで幅広く解説します。

規約改定・重要なお知らせを装うフィッシングの手口

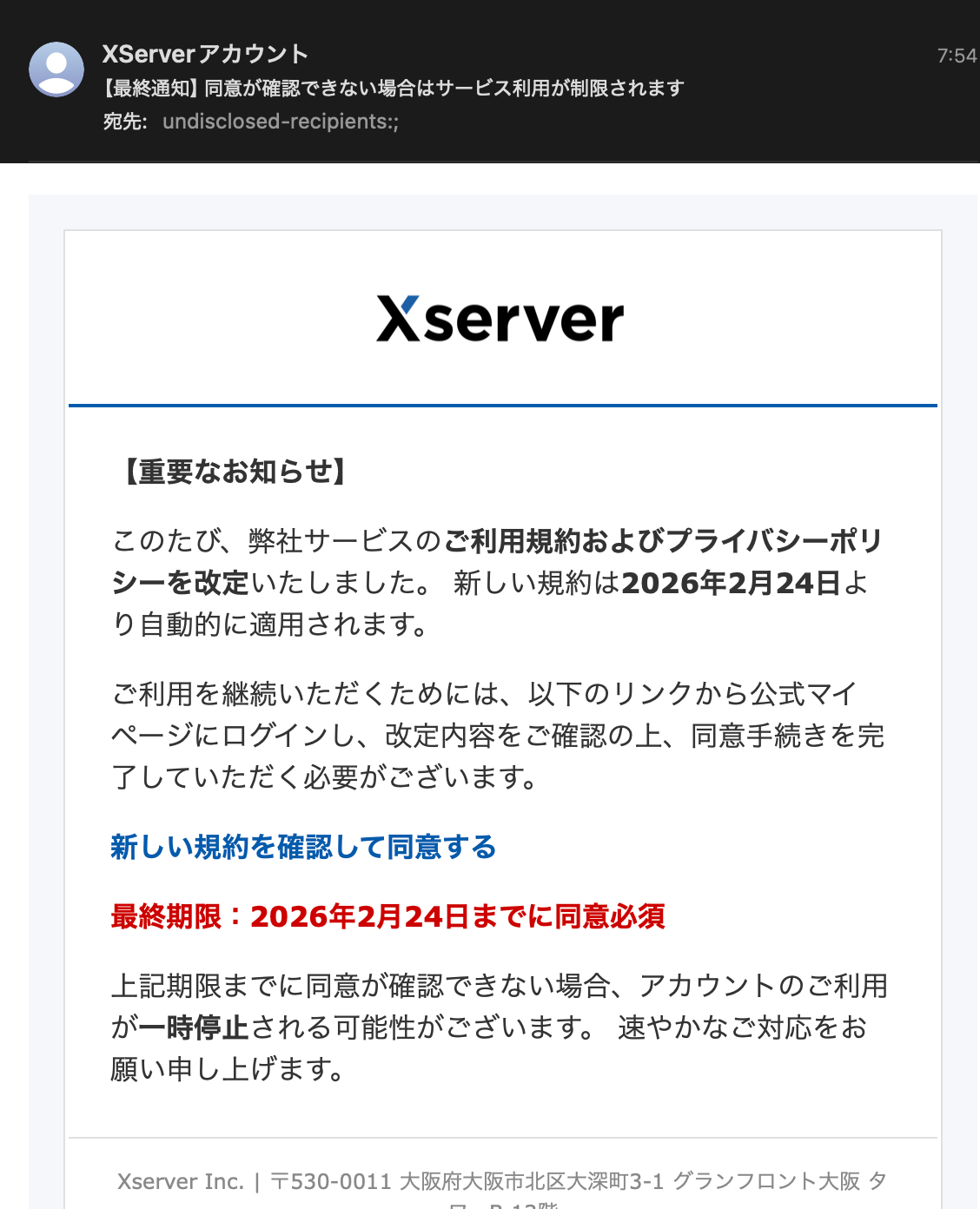

近年増加している手口の典型例が、「利用規約およびプライバシーポリシーの改定」や「アカウント確認の最終通知」を装ったメールです。一見、正当なサービス提供者からの重要なお知らせに見えますが、実際には偽物であり、クリックしたリンク先が本物のサービスサイトではなく、ログイン情報を盗み取るための偽サイトであるケースが多発しています。

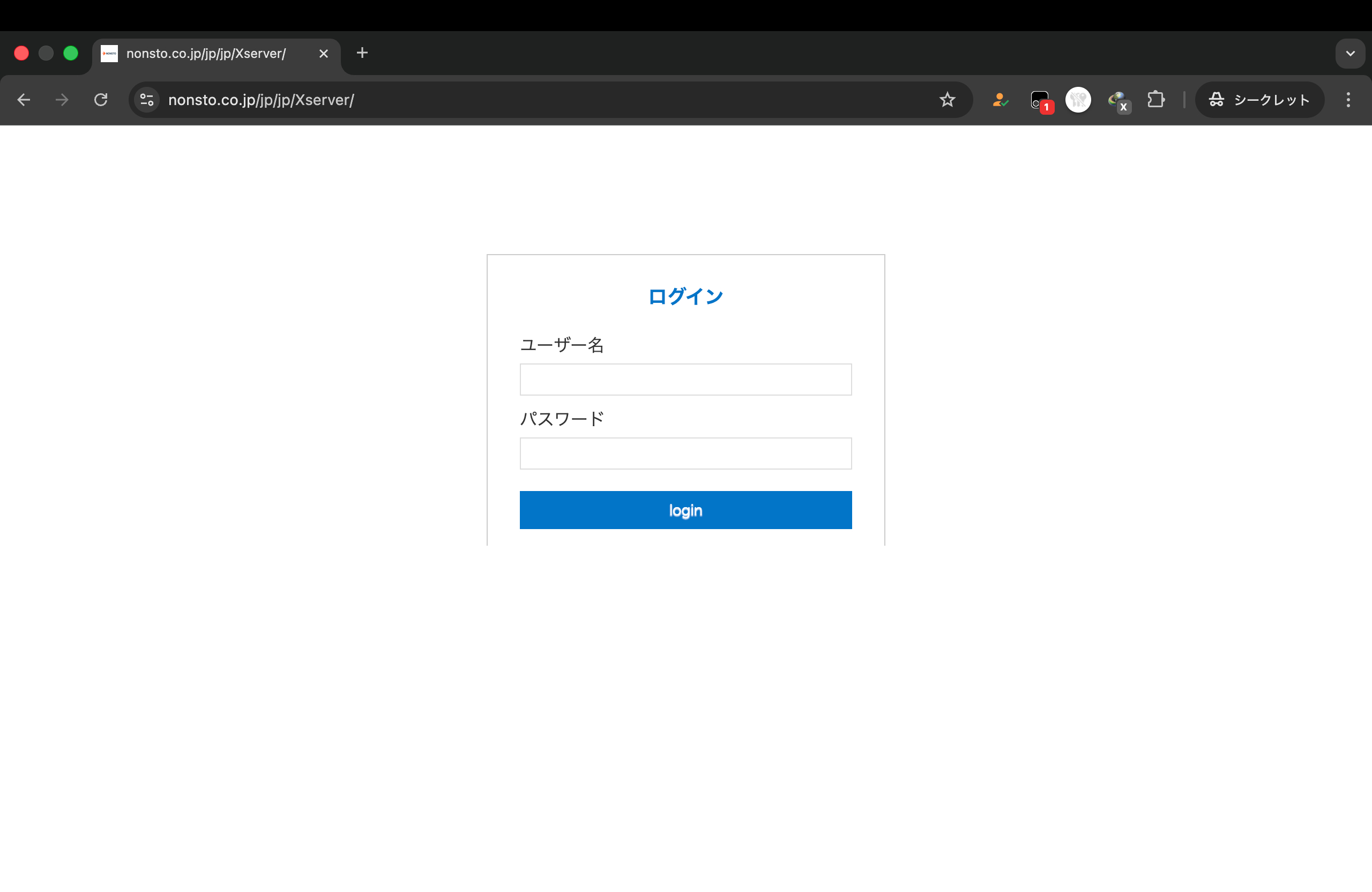

具体的な流れとしては、以下のようなものが見られます。メール件名には「【最終通知】同意が確認できない場合はサービス利用が制限されます」といった、緊急性を煽る文言が使われます。本文では「新しい規約は〇月〇日より自動的に適用されます」「ご利用継続のため、以下のリンクから公式マイページにログインし、同意手続きを完了してください」と記載され、青字で「新しい規約を確認して同意する」などのリンクが表示されます。さらに「最終期限:〇月〇日までに同意必須」「同意が確認できない場合、アカウントのご利用が一時停止される可能性がございます」といった赤文字の警告により、ユーザーに焦りを与え、十分な確認なしにリンクをクリックさせることを狙っています。リンクをクリック致しますと次のような形となります。

❌ フィッシング詐欺のログイン画面

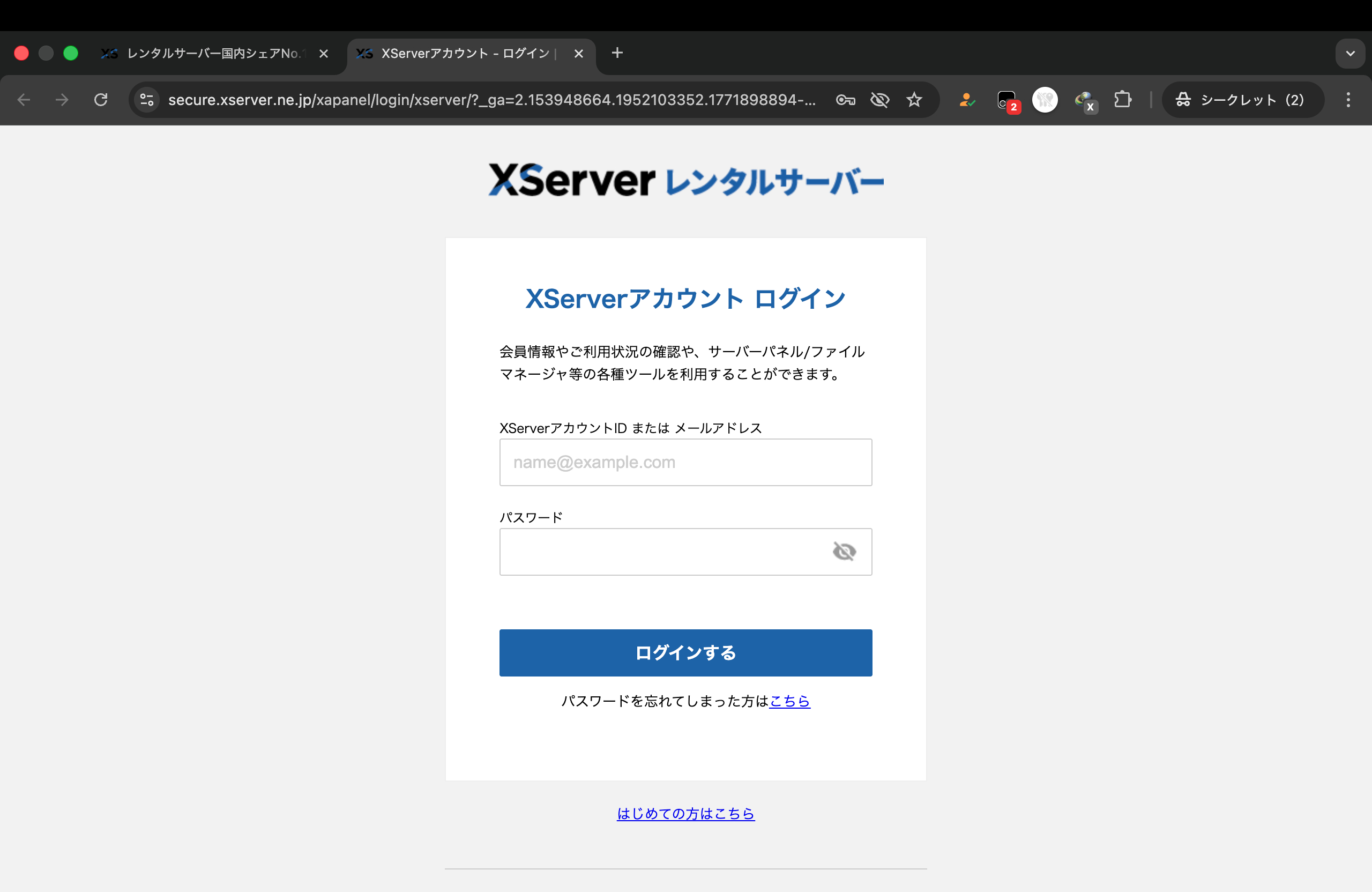

⭕️ Xserverのログイン画面

Xserver以外にも広がる標的:お名前.com、ConoHaなど

こうしたフィッシング攻撃は、Xserverだけでなく、お名前.com、ConoHaといった有名サービスを装ったものも相次いで報告されています。これらのサービスは利用者数が多く、メールを受け取るユーザーが「自社のサービスからの通知かもしれない」と思い込みやすいため、攻撃者にとって都合がよいとされています。国内の主要ホスティング・ドメインサービスを名乗るフィッシングは、今後も増加が懸念される傾向にあります。

偽メールの見分け方と確認すべきポイント

フィッシング被害を防ぐためには、メールの内容を鵜呑みにせず、いくつかの観点から慎重に判断することが重要です。

送信元・宛先の確認

本物のサービスからのお知らせは、通常、登録メールアドレスに個別に送られます。「宛先: undisclosed-recipients:;」のように一斉送信のような形式になっている場合や、覚えのないメールアドレスから送られてきた場合は、疑ってかかりましょう。メールの送信元ドメイン(@以降)が、公式サイトのドメインと一致しているかも確認してください。Xserverの公式ドメインは「xserver.jp」、お名前.comは「onamae.com」、ConoHaは「conoha.jp」や「gmo.jp」など、各社の公式情報を事前に把握しておくと判断しやすくなります。

リンクの真正性を必ず確認する

メール本文内のリンクを安易にクリックしないことが鉄則です。リンクにマウスを乗せ、表示されるURL(リンク先アドレス)が、公式サイトのURLと一致しているかを必ず確認してください。短縮URL(bit.lyやt.coなど)や、公式ドメインとは異なるアドレスへ誘導するリンクは、偽サイトである可能性が高いです。本当に確認が必要な場合は、ブラウザのアドレスバーに公式サイトのURLを手入力するか、お気に入りからアクセスする方法が安全です。主要サービスの公式ログインページは、各社のトップページから直接辿ることで確実にアクセスできます。

期限や警告の強さに注意する

「〇日までに必ず」「アカウントが一時停止されます」など、過度に緊急性を煽る表現は、フィッシングでよく使われる手口です。正規のサービス提供者も重要なお知らせを送ることがありますが、多くの場合、リンクをクリックしてログインすることを唯一の手段として強制するような表現は避けています。不安を感じたら、メール内のリンクではなく、ブラウザで各社の公式サイトを検索し、サポート窓口やお知らせページから問い合わせるか、電話でメールの真偽を確認することをおすすめします。

フィッシング被害を防ぐ具体的な対策

事前の予防策として、以下の対策を実施しておくことで、被害リスクを大幅に低減できます。

二要素認証(2FA)の有効化(最優先)

サーバー・ホスティングサービスのログインには、可能な限り二要素認証(2FA)を有効化してください。パスワードが盗まれても、スマートフォンアプリで生成されるワンタイムコードやSMS認証が必須となるため、第三者が不正ログインすることを防げます。2026年時点では、Xserver、お名前.com、ConoHaのいずれも2FA機能を提供しており、利用しない理由はほぼありません。ログイン設定やセキュリティ設定画面から、事前に有効化しておくことを強く推奨します。

強力なパスワードと使い回しの禁止

パスワードは12文字以上を目安に、英大文字・英小文字・数字・記号を組み合わせた複雑なものにしてください。誕生日や名前、辞書にある単語は避けます。さらに重要なのは、他サービスとの使い回しを絶対にしないことです。1つのサービスで漏洩すると、同じパスワードを使っている他サービスへも不正アクセスされるリスクが高まります。パスワードマネージャーを活用し、サービスごとに異なるパスワードを管理する習慣をつけてください。

公式ログインページのブックマーク登録

普段利用しているサービスの公式ログインページは、必ずブックマークに登録しておきましょう。メール内のリンクからアクセスするのではなく、常にブックマークからログインする習慣をつけることで、偽サイトへ誘導されるリスクを防げます。公式URLが分からない場合は、各社の公式サイトトップ(例:xserver.jp、onamae.com、conoha.jp)を検索し、そこからログインページへ辿ってください。

フィッシング情報の収集と最新動向の把握

IPA(情報処理推進機構)、JPCERT/CC、各サービス提供者の公式お知らせページなどでは、新たに確認されたフィッシングサイトの情報が公開されています。定期的にチェックするか、メールマガジンへの登録を行い、最新の脅威動向を把握しておくことが有効です。自社利用サービスの名前が出た場合は、特に注意してメールの内容を精査してください。

もし怪しいメールを受け取ったら:その場で取るべき行動

疑わしいメールを受け取った場合は、リンクをクリックせず、そのメールを削除してください。返信したり、添付ファイルを開いたりするのも避けましょう。本当に重要なお知らせかどうか確認したい場合は、メール内のリンクではなく、ブラウザで公式サイトを検索し、ログイン後のお知らせ欄やサポートへの問い合わせから確認してください。

すでにクリックしてログインしてしまった場合の緊急対応

すでにリンクをクリックし、ID・パスワードを入力してしまった可能性がある場合は、直ちに以下の手順を実行してください。まず、別のデバイス、または確実に本物と分かるブックマーク経由で公式サイトにアクセスし、ログインしてパスワードを変更します。可能であれば二要素認証(2FA)を同時に有効化してください。同じパスワードを他サービス(メール、SNS、金融機関など)で使い回している場合は、そちらのパスワード変更も優先して行ってください。サーバーやドメインの設定に不正な変更が加えられていないか、契約情報や利用状況も確認することをおすすめします。被害の可能性が高いと感じる場合は、サービス提供者のサポート窓口に連絡し、状況を報告することも検討してください。

まとめ

Xserver、お名前.com、ConoHaといった人気レンタルサーバー・ホスティングサービスを装ったログイン情報を狙うフィッシング攻撃は、2026年現在、増加傾向にあります。規約改定やアカウント確認を口実に、偽のログインページへ誘導し、ID・パスワードを盗み取ろうとする手口が多発しています。

本記事では、こうした攻撃の典型例と、送信元・リンクの確認、緊急性を煽る表現への注意といった具体的な見分け方に加え、二要素認証の有効化、強力なパスワードの設定、公式ページのブックマーク登録、事後対応の手順まで、実践的な対策を紹介しました。メールのリンクを安易にクリックせず、疑問があれば公式サポートに問い合わせる習慣をつけることで、被害を未然に防ぐことができます。サービス利用者数が多いほど攻撃者に狙われやすいことを念頭に、日頃から慎重な確認と予防対策を心がけることが、最も有効な対策となるでしょう。

ご利用の皆さまにすこしでもお役に立てれば幸いです。