経済封鎖?

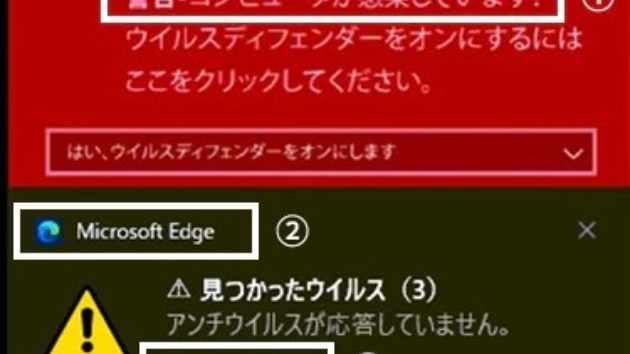

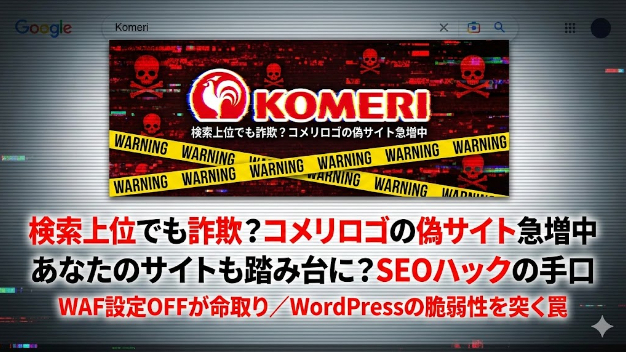

こんにちは皆様。推しが誕生日と言ったから今日はセンイルケーキと言った訳では無いが、今日は次女のお気に入りの韓国のグループ中の一人が誕生日だと言うので、ケーキを買いに行った。別に推しに渡す訳では無く、自分が食べるのですが、折角だからいつも食べたいケーキを買って来ることにしたらしい。果物たっぷりのケーキは食欲をそそる、戦争が始まったのに、こんな風にのんびりして良いのかと思う位、のんびりケーキを食べる。考えると私達には戦争反対と唱えるしかない、出来ない無力さを感じながら自分の生活をしていくしか無いのでしょうね。娘達も戦争は反対だけど、何を出来る訳でも無いので、いつもを続けていく、これが無関心にならないでと思いながら。今回の戦争で驚いたのは、ウクライナ政府や銀行のサイトにデータ消去のマルウェアが仕掛けられていて、混乱が起こっているらしいのだ。前から用意していた周到な経済攻撃、これからの戦争はじわじわでなく、経済攻撃を一気にしてしまうのだろう。マルウェアがロシアの仕業とは言い切れないけれど、経済が指導者を滅ぼすって事を良く知っている人間がしているのは間違いない。国って単位は滅びはしない、よその国に身を委ねて全てを任せると言ってしまえればいいだけ(それがロシアの思っている事態)指導者が交代なんて、一般の人間には関係ないと思い込ますにはいい方策なのかも。他人事と思わずにキチンと声を出そう、日本もマルウエアの経済封鎖はあるかも知れない。いつも、有難う御座います。

0

.png)