WordPressサイト保護強化!簡単ステップでSSL設定完了ガイド

記事IT・テクノロジー

[👦質問者]

WordPressサイトにSSL証明書を統合し、HTTPSを有効化する際のステップバイステップのプロセスを説明していただけますか?

[😺阿修羅ワークス]

WordPressでSSL証明書を統合し、HTTPSを有効化するための手順は以下の通りです。

1. SSL証明書の取得

- ウェブホスティングプロバイダを通じて無料のLet's Encrypt SSL証明書を取得するか、有料のSSL証明書を購入します。

※大抵のレンタルサーバーではSSL証明書を無料で発行できます

2. 証明書のインストール

- ホスティングコントロールパネル(例:cPanel)でSSL/TLSマネージャーを利用して証明書をインストールするか、ホスティングプロバイダによる自動インストールを待ちます。

※大抵のレンタルサーバーではSSL証明書をカンタンにインストールできます

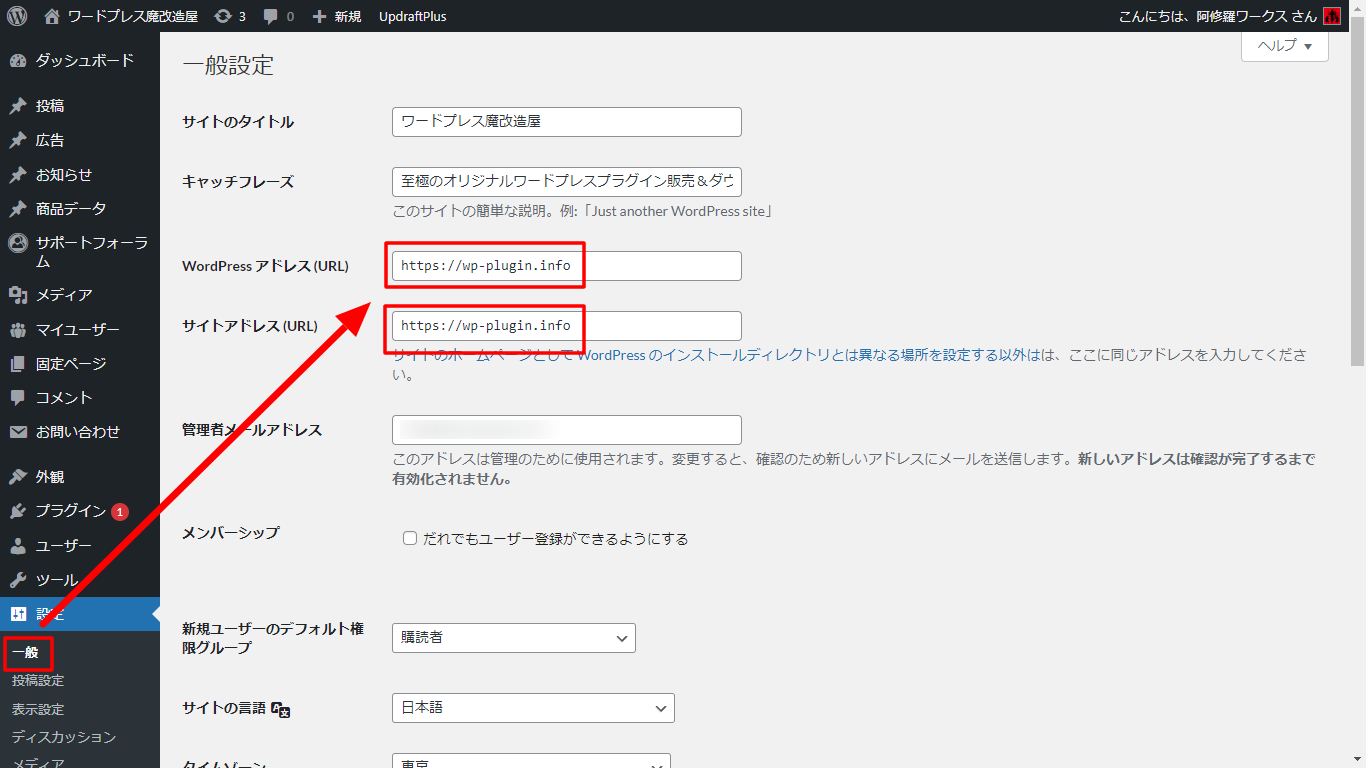

3. WordPressの設定変更

- WordPressの設定で、WordPress アドレス (URL) と サイトアドレス (URL) を https:// に変更します。

- wp-config.php ファイルの末尾に define('FORCE_SSL_ADMIN', true); を追加して、管理エリアもSSLを強制します。

4. .htaccessファイルの更新

- .htaccess ファイルを編集し、すべてのHTTPトラフィックをHTTPSにリダイレクトするルールを追加します。

例えば以下のようにします

RewriteEngine On

RewriteCond %{HTTPS} off

RewriteRule ^(.*)$ https://%{HTTP_HOST}%{REQUEST_URI} [L,R=301]

5. ミックスドコンテンツの修正

- サイト内の全てのリンクが https:// を使うようにデータベース内のURLを変更します。

これにはプラグインを使用すると便利です(例:Really Simple SSL, Better Search Replace)。

6. プラグインとテーマのチェック

- 使用しているプラグインとテーマがHTTPSに対応しているか確認し、必要であれば更新または交換します。

7. 外部リソース

- 外部から読み込むスクリプトやフォントなどもHTTPSを使用していることを確認します。

8. ブラウザのテスト

- SSL証明書が正しく機能しているかを確認するために、複数のブラウザでサイトの表示を確認します。

9. サーチエンジンの更新

- Google Search Consoleなどのウェブマスターツールで、サイトのプロトコル変更を報告します。

10. 監視

- 最後に、サイトに設置したSSL証明書の有効期限が切れないように注意し、自動更新の設定がある場合はそれを利用します。

また、サイトのセキュリティを継続的に監視します。

これらのステップによって、WordPressサイトにSSL証明書を統合し、HTTPSを有効にすることができます。

[👦質問者]

SSL証明書を取得してWordPressサイトにインストールする際に、もしトラブルが発生した場合、特に一般的なエラーや問題にどのように対処すべきか、実例を挙げて説明していただけますか?

[😺阿修羅ワークス]

SSL証明書のインストールに関する一般的なトラブルとその対処法を以下に示します。

1. 証明書が認識されない

これは証明書のインストールが正しくなされていないことが原因である場合が多いです。

対処法としては、以下のステップを確認します。

- 証明書ファイルが正しいパスにアップロードされているか。

- 証明書(CRT)、プライベートキー(KEY)、中間証明書(CA Bundle)がすべて正しくインストールされているか。

- ApacheやNginxなどのWebサーバーの設定ファイルが、正しい証明書ファイルを指し示しているか。

- Webサーバーの再起動を行い、変更を反映しているか。

2. Mixed Content警告

これは、ウェブサイト上にあるリソースの一部がHTTP経由で読み込まれている場合に起きます。

- WordPressであれば、Really Simple SSL や SSL Insecure Content Fixerのようなプラグインを用いて修正できます。

- 手動で修正する場合は、データベース内のURLをhttpsからhttpへ書き換えるか、.htaccessファイルを使って強制的にリダイレクトを設定します。

3. SSL接続エラー

ブラウザがSSL接続エラーを報告している場合、多くの原因が考えられます。

- サーバーの日付と時刻が正しいか確認してください。

不正確な場合は、SSL証明書の検証に失敗します。

- ブラウザが最新版であるか確認し、更新が必要な場合は行ってください。

- 中間証明書が不足していないか。

これが不足しているとブラウザはチェーンを完全に構築できず、エラーを返します。

4. リダイレクトループ

httpsが無限にリダイレクトされる現象はしばしば発生します。

- これは.htaccessの設定ミスが原因であることが多いため、リダイレクトの記述部分を確認してください。

- また、特定のプラグインや設定がリダイレクトを繰り返させることがありますので、WordPressの設置オプションやセキュリティプラグインの設定を見直す必要があります。

5. 証明書の更新失敗

自動更新が機能せず証明書が期限切れになってしまった場合、手動で更新処理を行う必要があります。

- Let's Encryptを使用している場合、certbot renewやcertbotコマンドによる手動更新が可能です。

- 有料証明書の場合、証明書発行業者のウェブサイトから再発行の手続きを行い、新たな証明書をインストールする必要があります。

常にバックアップを取得しておき、特にwp-config.phpや.htaccessファイルなどの重要なファイルを編集する前には注意が必要です。

また、証明書のインストール後はすべてのページが正しく表示されるかを確認してください。

どの問題にも共通しているのは、可能な限り早めに問題を検出し、適切な手順に従って修正を行うことです。

[👦質問者]

SSL証明書のトラブルに対処する際、最も一般的に見落とされがちな点は何ですか?

また、そのような見落としを避けるために、どのような予防措置を講じることが推奨されますか?

[😺阿修羅ワークス]

SSL証明書のトラブルに対処する際に最もよく見落とされる点は、システム時刻の不整合です。

サーバーまたはクライアントのシステム時刻が正確でない場合、SSL証明書の有効期間が正しく検証されず、エラーが発生することがあります。

同期が取れていないシステム時刻は、特に証明書の有効性を検証する際に問題を引き起こします。

このような見落としを避けるためには、次のような予防措置を講じることが推奨されます。

1. 時刻同期の設定:サーバー上でNTP(Network Time Protocol)を設定し、常に正確な時刻を保持するようにします。

2. 早期更新の実施:証明書の有効期限が切れる前に、十分な余裕をもって更新手続きを行います。

3. 自動更新の実装:可能であれば、自動的にSSL証明書を更新する仕組みを導入します。

4. アラートシステムの利用:証明書の有効期限の近づいていることを事前に警告するアラートシステムを設置します。

5. ドキュメントとプロセスの整備:証明書管理のプロセスを文書化し、定期的な確認を行うよう徹底します。

これらの措置により、SSL証明書に関するトラブルを最小限に抑えつつ、通信のセキュリティを確保することができます。

[👦質問者]

NTPの設定において、特に注意すべきセキュリティ上の懸念点は何ですか、またそれらをどのように軽減することが可能ですか?

[😺阿修羅ワークス]

NTP(Network Time Protocol)の設定において、特に注意すべきセキュリティ上の懸念点とその軽減方法は以下の通りです。

1. DDoS攻撃のアンプリファイア(増幅器)としての利用:

- 対策: noquery オプションを使用して不要なNTPトラフィックを制限し、NTPサーバーが外部からのクエリに応答しないようにしましょう。

また、制限コマンドを使用して信頼できるネットワークからのみリクエストを受け付けるように設定します。

2. 時刻の改ざん:

- 対策: サーバーとクライアント間でNTP認証を行い、信頼できる時刻源からのNTPパケットのみを受け入れるようにします。

これには対象サーバーのキーとキーファイルを設定し、ネットワークタイムプロトコルを使った認証を行う必要があります。

3. 非安全なNTPバージョンの使用:

- 対策: 常に最新のNTPバージョンを使用し、セキュリティパッチが適用されていることを確認します。

不具合や脆弱性が明らかになった場合は直ちにアップデートすることが重要です。

4. 設定ファイルへの不正アクセス:

- 対策: NTPサーバーの設定ファイルへのアクセス権を最小限のユーザーに制限し、ファイルパーミッションを厳格に管理しましょう。

また、サーバーへのリモートアクセスを制限することで、不正アクセスを防ぎます。

5. マルウェアやウイルスへの耐性の低さ:

- 対策: NTPサーバーを定期的にスキャンして、マルウェアやウイルスが存在しないことを確認します。

エンドポイント保護プラットフォーム(EPP)などのセキュリティソリューションを使用して、外部の脅威から保護します。

これらの懸念点と対策を総合的に考慮し、セキュアなNTP環境を構築・維持することが重要です。

[👦質問者]

NTPの構築時に最初に着手すべきセキュリティ対策は何ですか、その理由も含めてご説明ください。

[😺阿修羅ワークス]

NTP(Network Time Protocol)の構築時に最初に着手すべきセキュリティ対策は、アクセス制御を設定することです。

これにはNTPサーバーに対するアクセスを制限するために、NTP設定ファイル内で信頼できるNTPクライアントのIPアドレスやネットワークをacl(アクセスコントロールリスト)を用いて明示的に指定する作業が含まれます。

この措置が重要なのは、無制限のアクセスを許すことで、サーバがDoS(Denial of Service)攻撃を受けたり、不正なタイムシンクロニゼーションリクエストを処理することでサービスの品質が低下したりするリスクがあるためです。

また、NTPリフレクション攻撃という形で、アンプリフィケーション攻撃の一種に悪用される可能性もあります。

アクセス制御は、これらの脅威を軽減し、サーバーとクライアント群の信頼性を高めるのに役立ちます。

加えて、デフォルトの設定を変更し、不要なNTP機能を無効にすること、バージョン情報などの不要な情報が外部に露出しないよう設定を調整することも、初期の段階で重要なセキュリティ対策の一部となります。

これらの措置により、潜在的な攻撃ベクトルを減少させることができます。

阿修羅ワークスの出品リスト

阿修羅ワークスのプロフィール